Lo siguiente es la publicidad. Apple Advertising se centra más en la privacidad que otras plataformas, impidiendo que los anuncios te rastreen en sitios web y servicios. Puedes apagar el Anuncios personalizados palanca. Seguirás recibiendo anuncios, pero serán genéricos. Si activas la publicidad de Apple, puedes acceder al Información de orientación de anuncios pantalla para ver qué datos se comparten, como su año de nacimiento, código postal y las categorías de las aplicaciones que ha descargado.

Esto no es realmente una configuración, pero el iPhone tiene herramientas de informes de privacidad integradas que pueden brindarle información sobre qué datos solicitan y utilizan las aplicaciones. En el Privacidad y seguridad menú, cerca de la parte inferior, verá el Informe de privacidad de la aplicación y Informe de inteligencia de Apple.

Para el primero, verá los dominios con los que contacta la aplicación cada vez que la usa, así como un diseño de cuántos dominios contacta una aplicación. Para Apple Intelligence, verá solicitudes de computación privadas y qué datos se compartieron con la solicitud. Este informe se exporta como un archivo JSON y necesitará un editor de texto para verlo. De todos modos, ambos informes son bastante técnicos y no ayudan a su privacidad; solo te dan más información.

Captura de pantallaApple a través de Jacob Roach

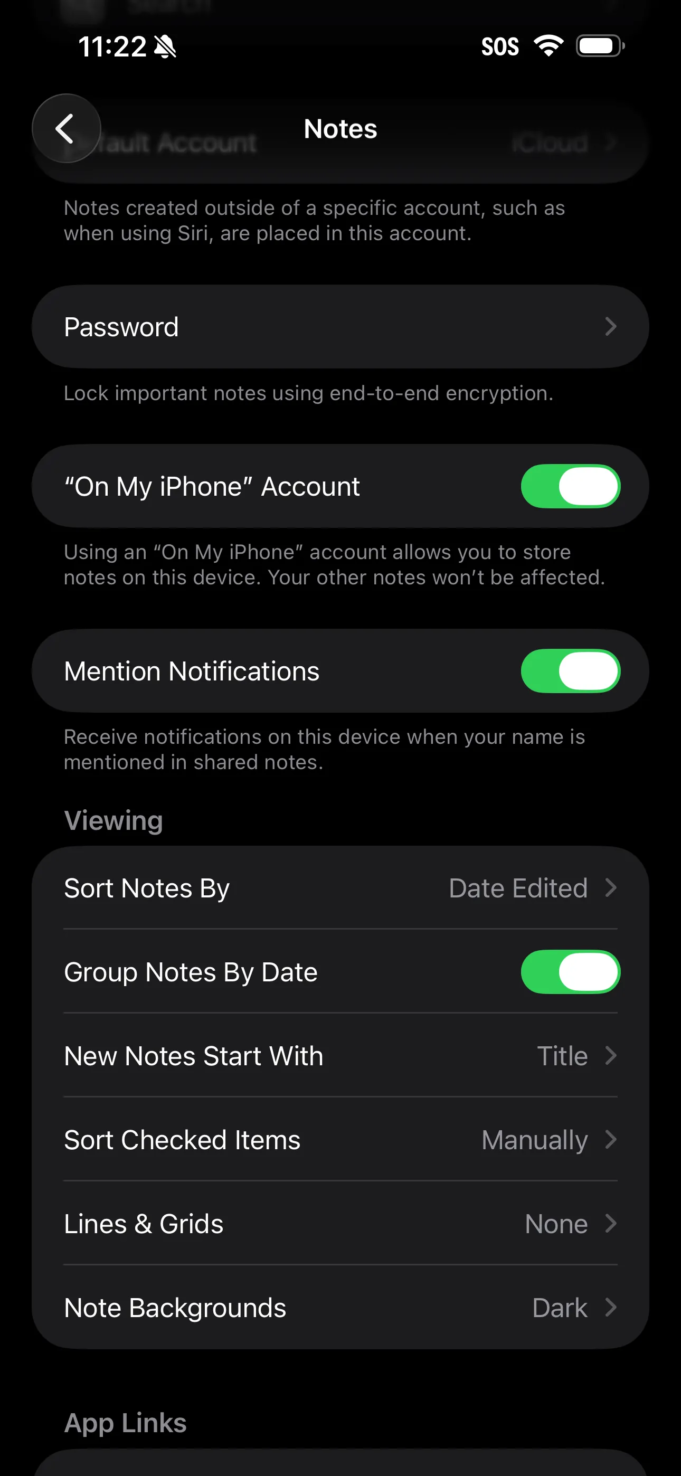

Apple almacena y sincroniza automáticamente todo lo que pones en la aplicación Notas a través de iCloud, así que no, esos pensamientos aleatorios que anotaste hace cinco años no son completamente privados. Afortunadamente, puedes mantenerlas privadas con una cuenta “En mi iPhone” que, como sugiere el nombre, no sincroniza tus notas y las mantiene localmente en tu dispositivo.

Para configurarlo, abra Ajustes y baje al final de la lista para Aplicaciones. Encuentra el Notas aplicación y alternar el En mi cuenta de iPhone encendido. Justo encima, también puede establecer una contraseña si desea cifrar y bloquear notas altamente confidenciales. Recuerde, no podrá recuperar estas notas en otro dispositivo Apple porque no se sincronizarán y, si pierde su iPhone, es posible que no pueda acceder a sus notas por completo sin una copia de seguridad reciente.

Ocultar (o bloquear) aplicaciones y fotos

Puedes mantener presionado el ícono de cualquier aplicación, seleccionar Editar pantalla de inicio, y toca una aplicación para ocultarla. Esto mantendrá la aplicación en tu teléfono, pero no aparecerá en tu pantalla de inicio. (Puedes buscarlo a través de Spotlight). También puedes mantener presionado y seleccionar Requerir identificación facial para bloquear la aplicación, lo que significa que requerirá autorización biométrica cada vez que abra la aplicación.

Esto es genial para las aplicaciones, pero también puedes hacer lo mismo con las fotos. Mantenga presionada cualquier foto en la aplicación Fotos y seleccione Esconder. Se colocará en su álbum oculto, que está bloqueado con Face ID o con su contraseña. Puedes encontrar el álbum Oculto en el Colecciones pestaña, en la parte inferior debajo de Utilidades sección.

Configuración de seguridad del iPhone para cambiar

El iPhone es bastante seguro desde el primer momento y Apple convence a los usuarios para que aprovechen sus funciones de seguridad al configurar un nuevo dispositivo. Sin embargo, al igual que la configuración de privacidad, la configuración particular que utilice aquí depende de usted. Muchas configuraciones de seguridad sacrificarán la privacidad y viceversa. No puedes localizar un dispositivo robado si no estás utilizando los servicios de ubicación, por ejemplo.

Captura de pantallaApple a través de Jacob Roach

Debes configurar Face ID cuando configuras un iPhone, y probablemente lo estés usando de todos modos. Pero he visto algunos conceptos erróneos sobre cómo funciona Face ID (y la autenticación biométrica en general). Su huella digital para Touch ID y las imágenes para Face ID no se envían a Apple y, por lo general, son más seguras que una contraseña o un simple PIN.

En cambio, su huella digital o su rostro se utiliza para generar una identificación, que se cifra y se almacena en el Secure Enclave de Apple, localmente en su dispositivo. Cuando desbloquea su dispositivo, Face ID o Touch ID se comparan con esta ID y, si hay una coincidencia, su dispositivo se desbloquea. Si ha estado evitando Face ID por cuestiones de privacidad, no se está protegiendo tanto como podría pensar.

Configurar la autenticación de dos factores

Tú y yo lo sabemos: deberías utilizar la autenticación de dos factores (2FA). Odio escribir un código o abrir un segundo dispositivo tanto como cualquier otra persona, pero es difícil exagerar cuánto más segura es una cuenta con dos factores de autenticación en lugar de uno. Y puede configurar fácilmente 2FA para su cuenta de Apple desde su iPhone.

Seleccione su nombre en la parte superior de la Ajustes aplicación, que abrirá la información de su cuenta Apple. Seleccionar Inicio de sesión y seguridad, y luego elegir Autenticación de dos factores. Aquí verás los dispositivos que puedes usar para 2FA, incluido el iPhone que estás usando. Al iniciar sesión en su cuenta Apple en otro dispositivo, puede usar cualquiera de los dispositivos enumerados como segundo factor, ya sea otro producto Apple o un mensaje de texto enviado a un número de teléfono verificado.

Captura de pantallaApple a través de Jacob Roach

Cifre el almacenamiento en la nube de su iPhone

iCloud cifra tus datos, pero no utiliza cifrado de extremo a extremo, al menos de forma predeterminada. Apple administra sus claves de cifrado de manera inmediata, por lo que técnicamente podría descifrar los datos que almacena en iCloud. Aunque eso es poco probable, aún puedes configurar el cifrado de extremo a extremo y administrar tus propias claves de cifrado con Protección de datos avanzada.

Para encenderlo, abre Ajustes y seleccione iCloud. Luego, desplácese hacia abajo y seleccione Protección de datos avanzada. Para activarlo, deberá configurar algunas opciones de recuperación de cuenta. Apple no podrá descifrar sus datos, por lo que si no tiene ninguna opción de recuperación configurada, no podrá descifrar ni recuperar sus datos.

Activar la protección de dispositivo robado

Captura de pantallaApple a través de Jacob Roach

Apple incluye Protección de dispositivo robado con tu iPhone, pero está desactivada de forma predeterminada. Esta función requiere que usted verifique con Face ID o Touch ID al realizar ciertas acciones sin una contraseña a la cual recurrir, y aplica un retraso de seguridad, donde acciones críticas como cambiar su contraseña de Apple solo son posibles después de un retraso de una hora.

Hay dos formas de protección de dispositivos robados. Puedes tener estas funciones activadas todo el tiempo o solo cuando estés lejos de lugares familiares. Tenga en cuenta que si elige lo último, deberá conservar el Ubicaciones y rutas importantes configuración mencionada anteriormente activada.

Si configura la Protección de dispositivos robados para que solo funcione cuando esté lejos de lugares familiares, se activará automáticamente. Sin embargo, Stolen Device Protection no bloquea todo lo relacionado con su iPhone. Surge en determinadas situaciones, que Detalles de Apple en su página de soporte. Puede activar la configuración en el Privacidad y seguridad menú en la parte inferior de la página.

A menudo hay que cambiar la privacidad por una mayor seguridad, y ese es el caso tanto de la protección de dispositivos robados como de la función “Buscar mi” de Apple. Para asegurarte de tenerlo encendido, abre Ajustes, seleccione su cuenta en la parte superior y elija Encuentra mi. Cerciorarse Encuentra mi iPhone está encendido. Si tocas, también puedes activar Enviar última ubicación, que actualizará la ubicación de tu iPhone si está a punto de morir.

Aunque necesitarás tener servicios de ubicación en ejecución, Apple dice que los dispositivos que usan iOS 17 y versiones posteriores no necesitan compartir esos datos de ubicación. Cuando está desconectado, al menos, Apple no puede ver la información de ubicación cuando tienes activado Buscar.

Por último, un poco de seguridad operativa. Si tiene información confidencial que podría aparecer en las notificaciones, puede ocultar cómo aparecen las notificaciones mientras su iPhone está bloqueado. Es un pequeño cambio, pero puede mantenerte protegido de alguien que mire por encima de tu hombro o levante tu teléfono mientras está bloqueado.

Abierto Ajustes y dirígete a Notificaciones. Allí, cambie la pantalla a Contar y cambiar Mostrar vistas previas a cualquiera Cuando está desbloqueado o Nunca. Si tiene una aplicación particularmente sensible (por ejemplo, una aplicación de mensajería cifrada), también puede personalizar las notificaciones de aplicaciones individuales en esta pantalla.

Aplicaciones de privacidad y seguridad de iPhone para descargar

El iPhone ofrece una sorprendente cantidad de herramientas de privacidad y seguridad, desde informes de privacidad de aplicaciones hasta un administrador de contraseñas integrado a través de la aplicación Contraseñas. Sin embargo, algunas funciones se realizan mejor con una aplicación de terceros, ya sea para mayor seguridad o más funciones. Aunque todas las aplicaciones que recomiendo aquí tienen opciones pagas (y recomiendo esos planes pagos), todas también tienen una versión gratuita si no tienes dinero de sobra.

ProtonVPN es la mejor VPN que puedes usar y puedes comenzar a utilizarla de forma gratuita. Si bien la mayoría de las VPN gratuitas son, en el mejor de los casos, cuestionables, el servicio gratuito de Proton es sólido como una roca. Estás limitado a velocidades más lentas y sólo tienes acceso a un puñado de servidores, pero aún así funciona. Francamente, me preocuparía si una VPN gratuita no impusiera ninguna limitación. También es una de las mejores VPN para iPhone, principalmente por su excelente velocidad. Proton encabeza las listas en nuestras pruebas de velocidad, y aunque otros, como NordVPNestán cerca, Proton ha mantenido su liderazgo en computadoras de escritorio y dispositivos móviles.

El iPhone tiene una VPN incorporada, pero no es lo mismo que las VPN comerciales tal como las conoce la mayoría de la gente. Más bien, es una herramienta de configuración si deseas configurar tu propia VPN. Si desea una herramienta para enmascarar su dirección IP y ayudarlo a mantener una mayor privacidad en línea, necesitará una VPN de terceros y VPN de protones es el mejor.

Sin embargo, Bitwarden se ubica como el mejor administrador de contraseñas que puedes usar. Paso de protones ocupa un cercano segundo lugar. Ambos ofrecen opciones gratuitas y le brindarán más flexibilidad al almacenar y compartir credenciales en comparación con la aplicación Contraseñas integrada de Apple.

Aunque la aplicación Contraseñas de Apple es bastante segura, es limitada. Una aplicación como 1Password tiene aplicaciones para Windows y Android, por ejemplo, de las que carece Contraseñas. Los administradores de contraseñas de terceros también le permiten almacenar una amplia gama de datos, desde contraseñas y claves de acceso hasta documentos cifrados y seguros médicos.

Has bloqueado tus mensajes; ahora es el momento del correo electrónico. Google comenzó recientemente a ofrecer cifrado de extremo a extremo para Gmail, pero solo para clientes de Google Workspace. Si desea cifrado de extremo a extremo para uso personal, necesitará un servicio de correo electrónico cifrado como Proton Mail, que es mi opción favorita.

Hay muchas cosas que me gustan Correo de protonespero desde el punto de vista de la seguridad, hace un par de cosas bien. En primer lugar, si envía correos electrónicos a otro usuario de Proton Mail, obtiene la comodidad de un servicio como Gmail, pero con un verdadero cifrado de extremo a extremo. Sus correos electrónicos se cifran antes de salir de su dispositivo y solo se descifran una vez que se entregan.

También puede enviar correos electrónicos a usuarios que no sean de Proton con cifrado de extremo a extremo, ya sea utilizando la función de correo electrónico protegido con contraseña de Proton o compartiendo su clave pública, aunque eso requiere un poco de conocimientos técnicos por parte de ambas partes.

Enciéndelo con acceso ilimitado a CABLEADO. Obtenga los mejores informes y contenido exclusivo para suscriptores que es demasiado importante para ignorarlo. Suscríbete hoy.

-SOURCE-Bitwarden.jpg)